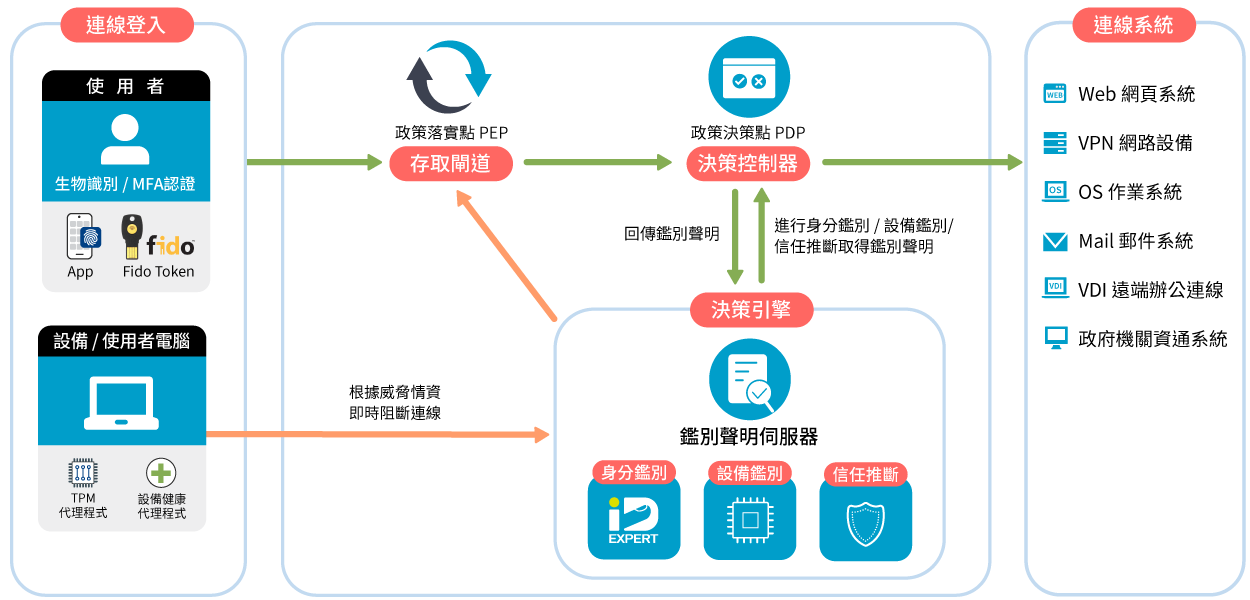

網路控制:搭配網路控制設備依信任程度放行許可網段,或直接以存取閘道-Reverse Proxy方式放行。

鑑別聲明:使用FIDO2等強認證方式檢查身分 檢查設備TPM是否有註冊裝置憑證。

零信任架構基於「永不信任,持續驗證」的理念,須重複、多方驗證建立信任以讀取資料,其3大核心機制:

身分鑑別:多因子身分鑑別與身分鑑別聲明。

設備鑑別:設備鑑別與設備健康管理。

信任推斷:使用者情境信任推斷機制。

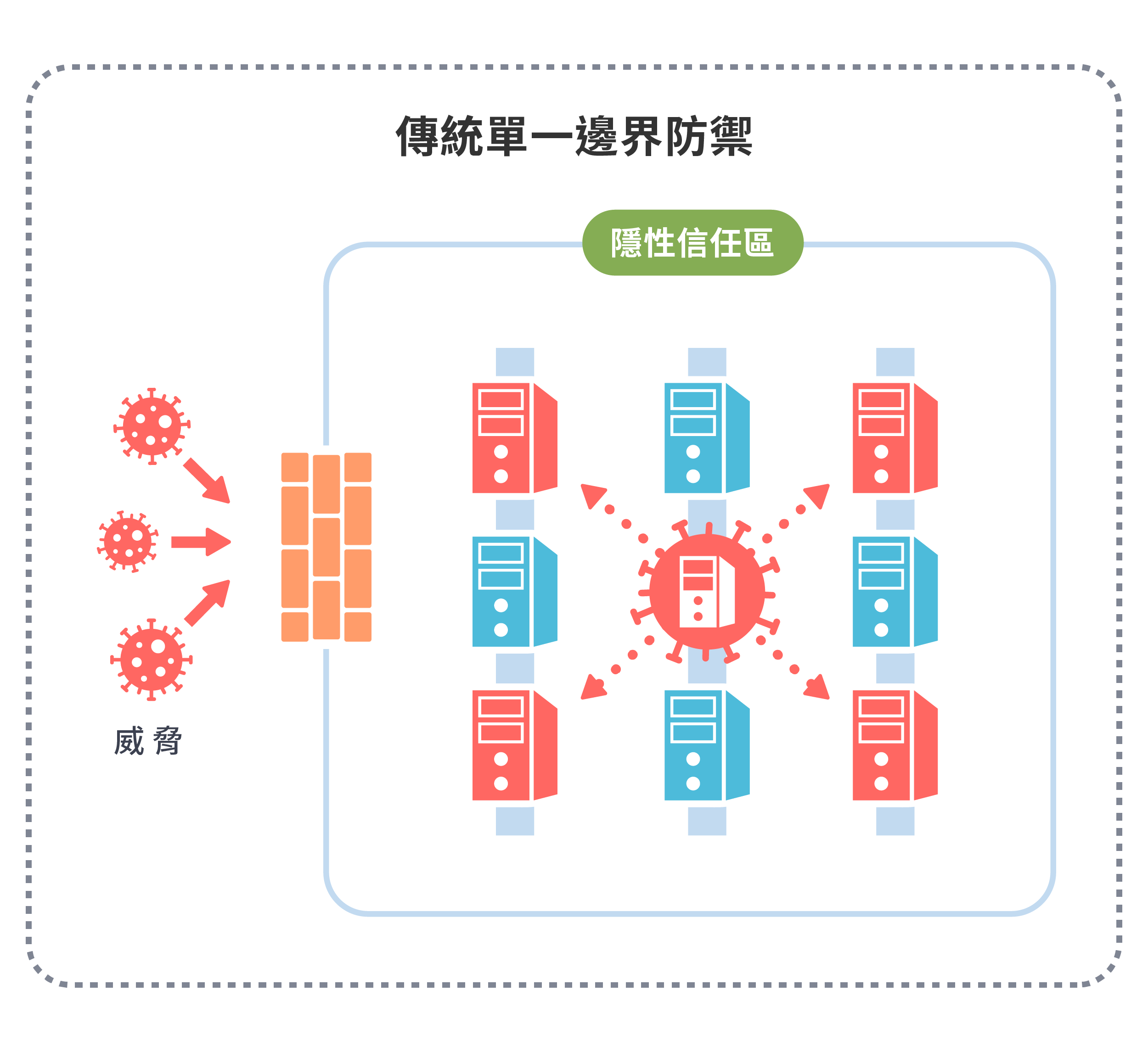

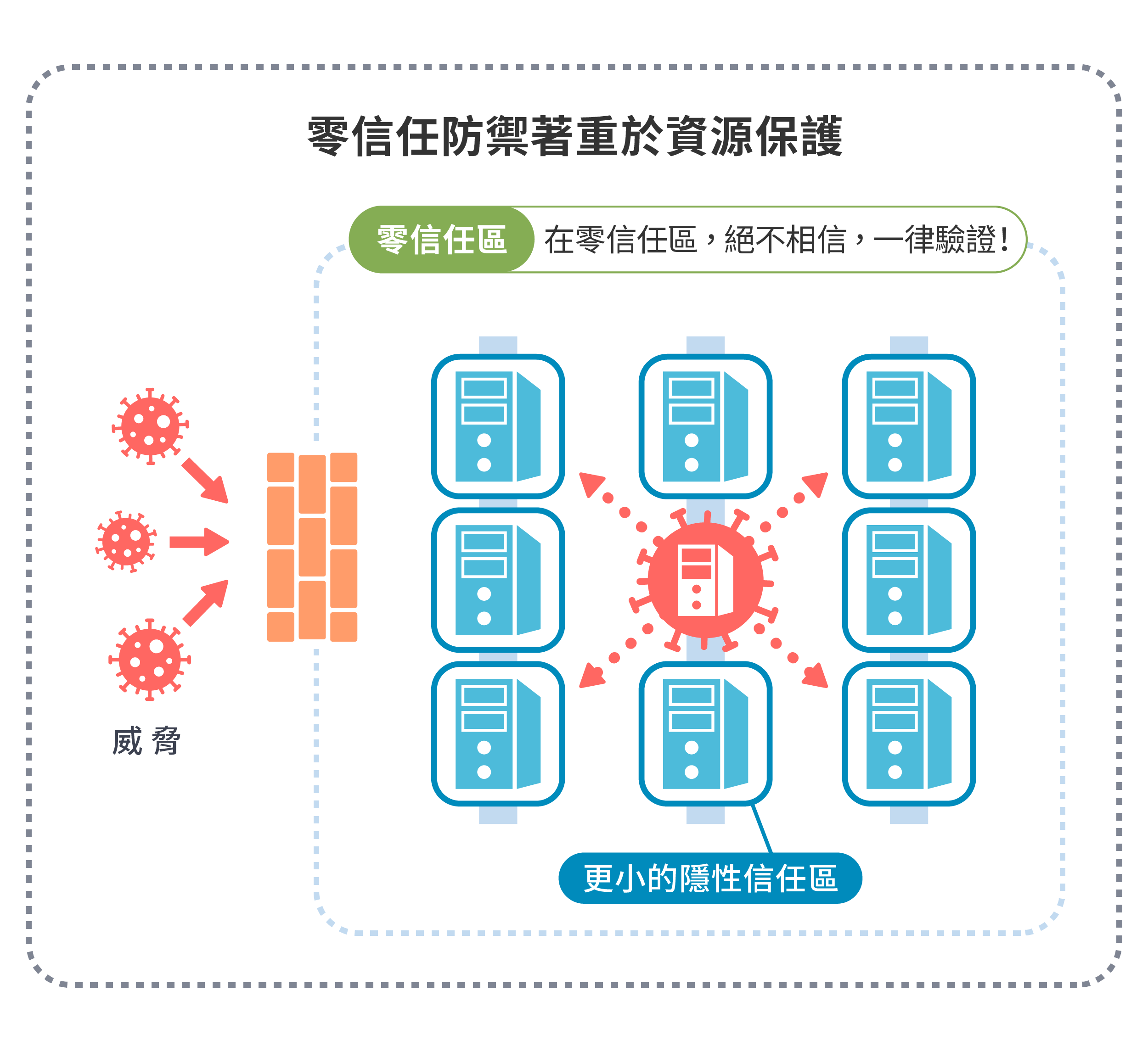

零信任網路架構著重於保護資源存取:

不是著重於邊界防護,而是保護資料與應用系統的存取。

無具體邊界,使用者及設備、資料與應用分處不同網路環境。

對於任何資料存取請求,永不信任且持續驗證。

政府推動零信任網路架構,以資通安全責任等級的 A 級公務機關,如總統府、行政院、國安局、國防部、外交部、六都市政府等,作為首先導入對象,實踐零信任網路架構,並促進國內廠商發展零信任網路資安產業鏈。

111年 身分鑑別 112年 設備鑑別 113年 信任推斷

全景身分認證方案通過 FIDO 及 OATH 認證,採用多元的驗證機制,提供多種應用和整合服務,使身分確認的保障可以高效地實施在各產業和政府機關中,進而保障資訊安全,完善網際服務的網路防禦深度和廣度,以主動式防禦機制實現具高強度安全等級的身分認證,守護企業進出門戶。

全景設備鑑別方案使用TPM硬體晶片金鑰來建立設備身分,當設備需要存取應用系統與企業資源時,鑑別系統會發出連線請求以確認設備身分,並在確保其真實性後,允許存取。

全景信任推斷方案會綜合設備健康資訊(如作業系統更新狀況、防毒軟體狀態、EDR端點防護系統、GCB/FCB組態合規系統等)以及連線IP、位置、時間等資料進行評估,只有在符合健康要求的情形下,設備才能存取應用系統及企業資源,反之,系統會即時阻斷連線。

使用者或設備需要存取組織資源時,需經過政策落實點 (Policy Enforcement Point, PEP) 把關,並由相應的政策決策點 (Policy Decision Point, PDP)決定權限。

須在身分登入後,取得鑑別聲明,進行驗證及放行。

機關資通系統

在登入前,須先經過強認證主機後,再進行第二階段登入。

Windows / Linux / Mac 作業系統

VPN 遠端存取

VDI 遠端辦公連線

Web 網頁服務

Mail 郵件系統

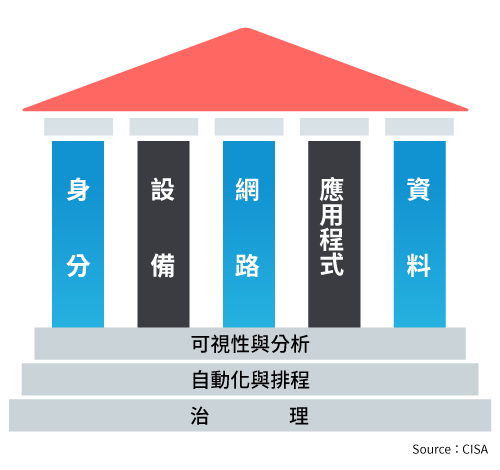

零信任導入是一個逐步且不斷精進成熟的過程,全景軟體協助各機關在零信任的五大支柱及三大功能面向上持續推進。

在快速發展的企業環境及技術變化中,ZTMM提供一種實現零信任相關持續現代化作業的方法,該方法涵蓋「身分 Identity、設備 Devices、網路 Networks、應用程式 Application 及資料 Workloads」五個支柱的實施梯度,使零信任隨著時間逐步優化及完善,每個支柱皆具備「可見性與分析 Visibility & Analytics 、自動化與排程 Automation & Orchestration 及治理 Governance」三大橫向功能。

行動自然人憑證

奧義智慧科技

CloudFlare

Fortinet

Microsoft

F5